Documentation Index

Fetch the complete documentation index at: https://generaltranslation.mintlify.app/llms.txt

Use this file to discover all available pages before exploring further.

Authentification App only et jeton Bearer OAuth 2.0

- Récupérer les timelines d’utilisateurs

- Accéder aux amis et abonnés de n’importe quel compte

- Accéder aux ressources de Listes

- Rechercher des Tweets

Veuillez noter que seuls OAuth 1.0a ou le flux OAuth 2.0 Authorization Code avec PKCE sont requis pour émettre des requêtes pour le compte des utilisateurs. La page de Référence de l’API décrit la méthode d’authentification requise pour utiliser une API. Vous aurez besoin d’une authentification utilisateur, avec contexte utilisateur, et d’un access token pour effectuer les actions suivantes :

- Publier des Tweets ou d’autres types de ressources

- Rechercher des utilisateurs

- Utiliser n’importe quel endpoint de géolocalisation

- Accéder aux Direct Messages ou aux identifiants du compte

- Récupérer les adresses e‑mail des utilisateurs

Pour utiliser cette méthode, vous devez utiliser un Jeton d’accès App only (également appelé Jeton Bearer). Vous pouvez générer un Jeton d’accès App only (Jeton Bearer) en transmettant votre consumer key et votre secret via l’endpoint POST oauth2/token.

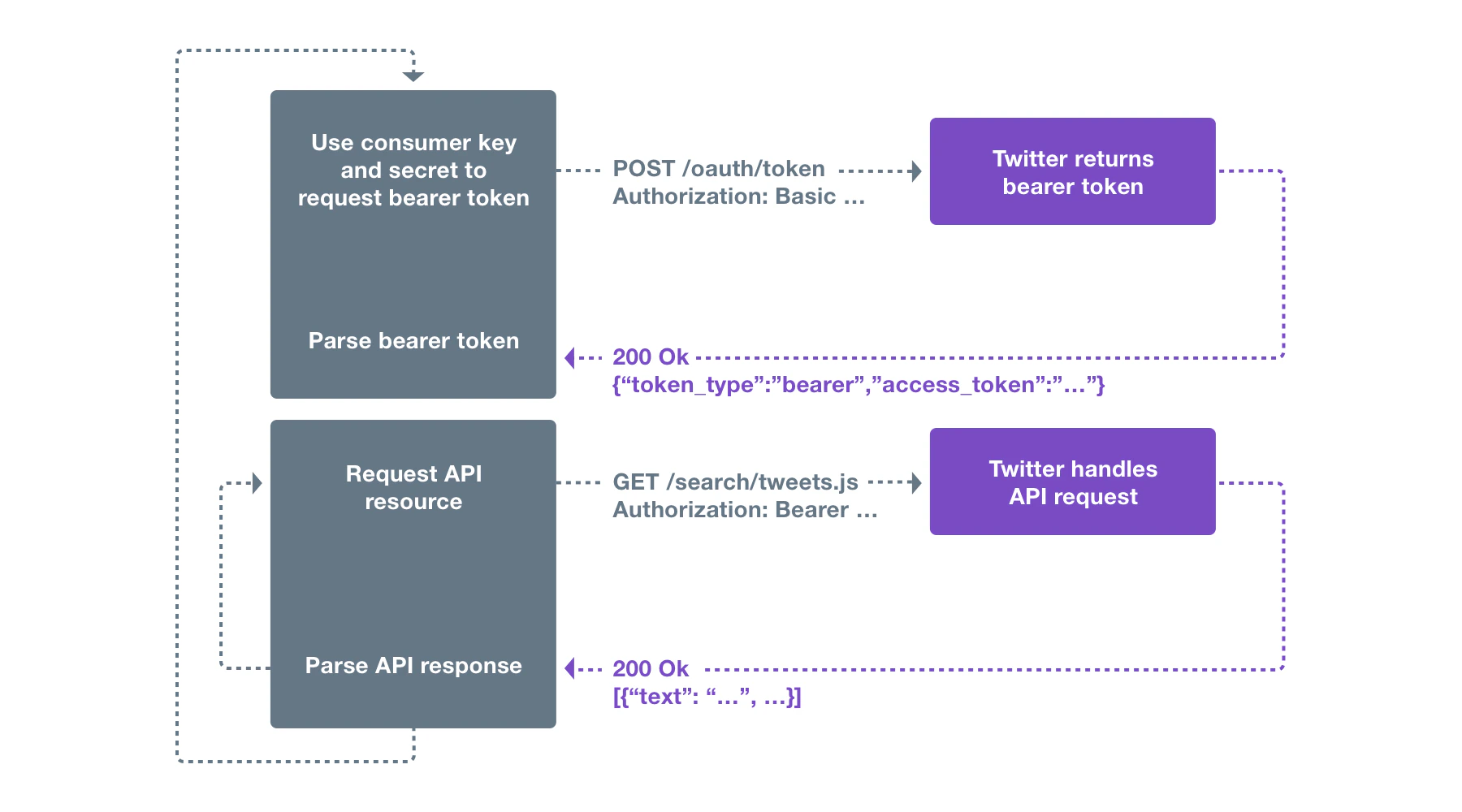

Le flux d’authentification App only suit les étapes suivantes :

- Une application encode sa consumer key et son secret dans un ensemble d’identifiants spécifiquement encodés.

- Une application envoie une requête à l’endpoint POST oauth2/token pour échanger ces identifiants contre un Jeton d’accès App only.

- Lorsqu’elle accède à l’API REST, l’application utilise le Jeton d’accès App only pour s’authentifier.

Comme il n’est pas nécessaire de signer une requête, cette approche est beaucoup plus simple que le modèle OAuth 1.0a standard.

À propos de l’authentification App only

Émission de requêtes App only

- Encoder la consumer key et la consumer secret en URL conformément à la RFC 1738. Notez qu’au moment de la rédaction, cela ne modifie en réalité ni la consumer key ni la consumer secret, mais cette étape doit tout de même être effectuée au cas où le format de ces valeurs changerait à l’avenir.

- Concaténer la consumer key encodée, un caractère deux-points « : » et la consumer secret encodée en une seule chaîne de caractères.

- Encoder en Base64 la chaîne issue de l’étape précédente.

Ci-dessous se trouvent des valeurs d’exemple montrant le résultat de cet algorithme. Notez que la consumer secret utilisée sur cette page est destinée à des fins de test et ne fonctionnera pas pour de vraies requêtes.

| |

|---|

| Consumer key | xvz1evFS4wEEPTGEFPHBog |

| Consumer secret | L8qq9PZyRg6ieKGEKhZolGC0vJWLw8iEJ88DRdyOg |

Consumer key encodée selon

la RFC 1738 (inchangée) | xvz1evFS4wEEPTGEFPHBog |

Consumer secret encodée

selon la RFC 1738 (inchangée) | L8qq9PZyRg6ieKGEKhZolGC0vJWLw8iEJ88DRdyOg |

| Identifiants du Jeton Bearer | xvz1evFS4wEEPTGEFPHBog:L8qq9PZyRg6ieKGEKhZolGC0vJWLw8iEJ88DRdyOg |

| Identifiants du Jeton Bearer encodés en Base64 | :: eHZ6MWV2RlM0d0VFUFRHRUZQSEJvZzpMOHFxOVBaeVJnNmllS0dFS2hab2xHQzB2SldMdzhpRUo4OERSZHlPZw== |

- La requête doit être une requête HTTP POST.

- La requête doit inclure un en-tête

Authorization ayant pour valeur Basic <valeur encodée en Base64 à l’étape 1>.

- La requête doit inclure un en-tête

Content-Type ayant pour valeur application/x-www-form-urlencoded;charset=UTF-8.

- Le corps de la requête doit être

grant_type=client_credentials.

Exemple de requête (l’en-tête Authorization a été replié) :

POST /oauth2/token HTTP/1.1

Host: api.x.com

User-Agent: My X App v1.0.23

Authorization: Basic eHZ6MWV2RlM0d0VFUFRHRUZQSEJvZzpMOHFxOVBaeVJn

NmllS0dFS2hab2xHQzB2SldMdzhpRUo4OERSZHlPZw==

Content-Type: application/x-www-form-urlencoded;charset=UTF-8

Content-Length: 29

Accept-Encoding: gzip

grant\_type=client\_credentials

HTTP/1.1 200 OK

Status: 200 OK

Content-Type: application/json; charset=utf-8

...

Content-Encoding: gzip

Content-Length: 140

{"token\_type":"bearer","access\_token":"AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA%2FAAAAAAAAAAAAAAAAAAAA%3DAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA"}

token_type de l’objet renvoyé est bearer. La valeur associée à la clé access_token est le Jeton d’accès App only (Jeton Bearer).

Notez qu’un seul Jeton d’accès App only est valide pour une application à la fois. L’envoi d’une autre requête avec les mêmes identifiants à /oauth2/token renverra le même jeton jusqu’à ce qu’il soit invalidé.

Étape 3 : Authentifier les requêtes d’API avec le Jeton d’accès App only (Jeton Bearer)

Le Jeton d’accès App only (Jeton Bearer) peut être utilisé pour envoyer des requêtes vers des endpoints d’API qui prennent en charge l’authentification App only. Pour utiliser le Jeton d’accès App, construisez une requête HTTPS normale et incluez un en-tête Authorization avec la valeur Bearer <base64 bearer token value from step 2>. Signing is not required.

Exemple de requête (l’en-tête Authorization a été reformaté sur plusieurs lignes) :

GET /1.1/statuses/user\_timeline.json?count=100&screen\_name=twitterapi HTTP/1.1

Host: api.x.com

User-Agent: My X App v1.0.23

Authorization: Bearer AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA%2FAAAAAAAAAAAA

AAAAAAAA%3DAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA

Accept-Encoding: gzip

POST /oauth2/invalidate_token HTTP/1.1

Authorization: Basic eHZ6MWV2RlM0d0VFUFRHRUZQSEJvZzpMOHFxOVBaeVJn

NmllS0dFS2hab2xHQzB2SldMdzhpRUo4OERSZHlPZw==

User-Agent: My X App v1.0.23

Host: api.x.com

Accept: */*

Content-Length: 119

Content-Type: application/x-www-form-urlencoded

access_token=AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA%2FAAAAAAAAAAAAAAAAAAAA%3DAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA

HTTP/1.1 200 OK

Content-Type: application/json; charset=utf-8

Content-Length: 127

...

{"access_token":"AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA%2FAAAAAAAAAAAAAAAAAAAA%3DAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA"}

- Obtenir un App only Access Token (Bearer Token) avec une requête invalide (par exemple, en omettant

grant_type=client_credentials).

- Obtenir ou révoquer un App only Access Token (Bearer Token) avec des identifiants d’App invalides ou expirés.

- Invalider un App only Access Token (Bearer Token) incorrect ou déjà révoqué.

- Obtenir un App only Access Token (Bearer Token) trop fréquemment sur une courte période.

Auront pour effet :

HTTP/1.1 403 Forbidden

Content-Length: 105

Content-Type: application/json; charset=utf-8

...

{"errors":\[{"code":99,"label":"authenticity\_token\_error","message":"Impossible de vérifier vos identifiants"}\]}

La requête API contient un jeton d’accès App only (Jeton Bearer) invalide

HTTP/1.1 401 Unauthorized

Content-Type: application/json; charset=utf-8

Content-Length: 61

...

{"errors":\[{"message":"Invalid or expired token","code":89}\]}

Jeton d’accès App uniquement (Jeton Bearer) utilisé sur un endpoint qui ne prend pas en charge l’authentification App uniquement

statuses/home_timeline) avec un jeton d’accès App uniquement (Jeton Bearer) produira :

HTTP/1.1 403 Forbidden

Content-Type: application/json; charset=utf-8

Content-Length: 91

...

{"errors":\[{"message":"Your credentials do not allow access to this resource","code":220}\]}