Documentation Index

Fetch the complete documentation index at: https://generaltranslation.mintlify.app/llms.txt

Use this file to discover all available pages before exploring further.

ऐप-केवल प्रमाणीकरण और OAuth 2.0 बेयरर टोकन

- उपयोगकर्ता टाइमलाइन प्राप्त करें

- किसी भी अकाउंट के friends और followers तक पहुँचें

- सूची संसाधनों तक पहुँचें

- Tweets खोजें

कृपया ध्यान दें कि उपयोगकर्ताओं की ओर से अनुरोध जारी करने के लिए केवल OAuth 1.0a या PKCE के साथ OAuth 2.0 Authorization Code Flow की आवश्यकता होती है। API संदर्भ पृष्ठ बताता है कि किसी API का उपयोग करने के लिए कौन-सी प्रमाणीकरण विधि आवश्यक है। निम्न कार्य करने के लिए आपको access token के साथ user-authentication और user-context की आवश्यकता होगी:

- Tweets या अन्य संसाधन पोस्ट करें

- उपयोगकर्ताओं को खोजें

- किसी भी geo endpoint का उपयोग करें

- Direct Messages या अकाउंट क्रेडेंशियल्स तक पहुँचें

- उपयोगकर्ताओं के ईमेल पते प्राप्त करें

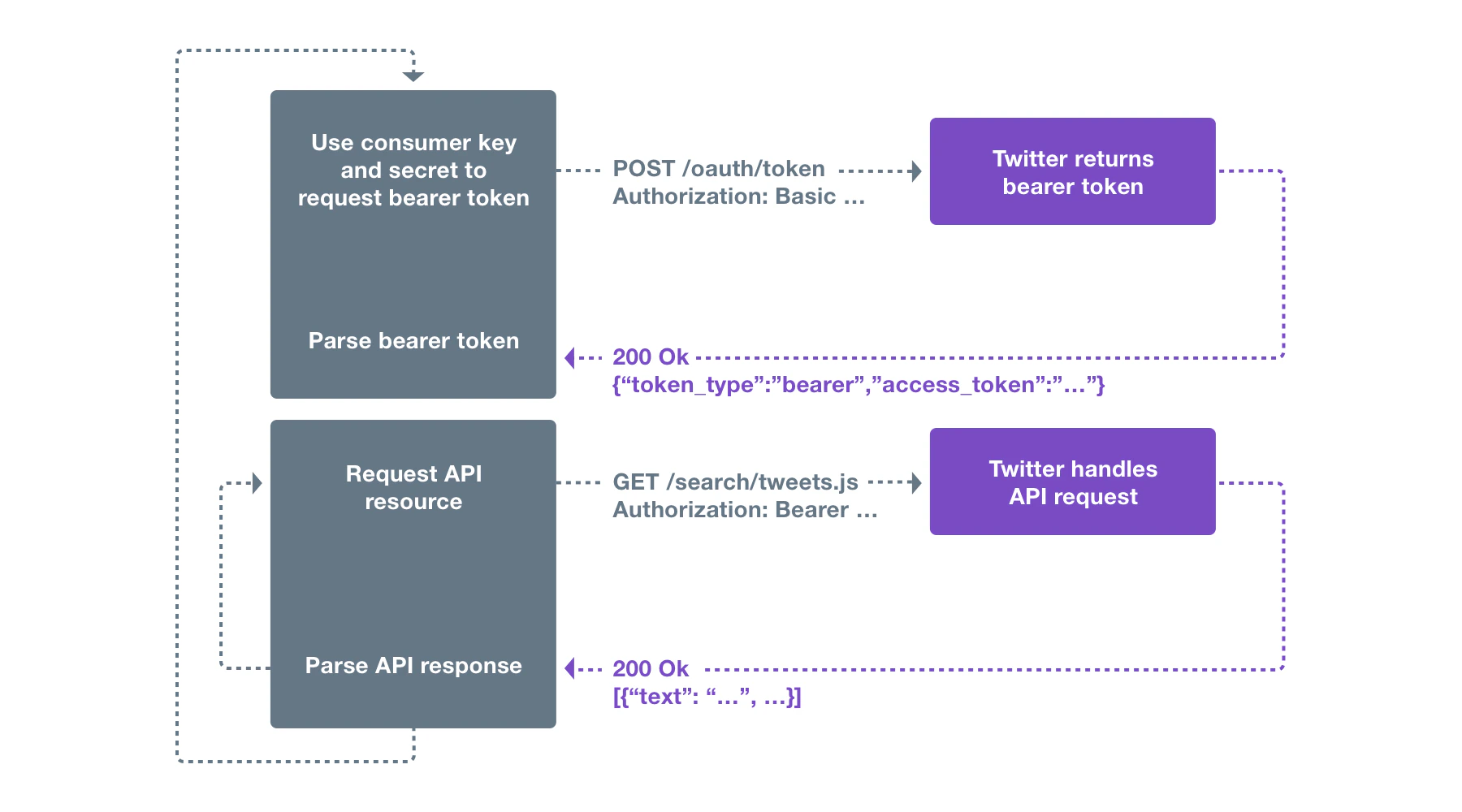

इस विधि का उपयोग करने के लिए, आपको ऐप-ओनली एक्सेस टोकन (जिसे बेयरर टोकन भी कहा जाता है) का उपयोग करना होगा। आप POST oauth2/token एंडपॉइंट के ज़रिए अपनी consumer key और secret भेजकर एक ऐप-ओनली एक्सेस टोकन (बेयरर टोकन) जनरेट कर सकते हैं।

एप्लिकेशन-ओनली ऑथ फ़्लो में ये चरण शामिल हैं:

- एक एप्लिकेशन अपनी consumer key और secret को विशेष रूप से एन्कोड किए गए क्रेडेंशियल्स के एक सेट में एन्कोड करता है।

- एक एप्लिकेशन इन क्रेडेंशियल्स के बदले ऐप-ओनली एक्सेस टोकन प्राप्त करने के लिए POST oauth2/token एंडपॉइंट पर अनुरोध करता है।

- REST API को एक्सेस करते समय, एप्लिकेशन प्रमाणीकरण के लिए ऐप-ओनली एक्सेस टोकन का उपयोग करता है।

क्योंकि अनुरोध पर हस्ताक्षर करने की आवश्यकता नहीं होती, यह तरीका मानक OAuth 1.0a मॉडल की तुलना में काफ़ी सरल है।

केवल-ऐप प्रमाणीकरण के बारे में

- RFC 1738 के अनुसार consumer key और consumer secret को URL-एन्कोड करें। ध्यान दें कि इसे लिखे जाने के समय इससे वास्तव में consumer key और secret में कोई बदलाव नहीं होगा, लेकिन फिर भी यह चरण किया जाना चाहिए, ताकि भविष्य में इन मानों का फ़ॉर्मैट बदलने पर भी यह सही रहे।

- एन्कोड किए गए consumer key, एक कोलन वर्ण ”:”, और एन्कोड किए गए consumer secret को जोड़कर एकल स्ट्रिंग बनाएं।

- पिछले चरण में बनी स्ट्रिंग को Base64 encode करें।

नीचे इस एल्गोरिद्म के परिणाम दिखाने वाले उदाहरण मान दिए गए हैं। ध्यान दें कि इस पेज में इस्तेमाल किया गया consumer secret केवल परीक्षण उद्देश्यों के लिए है और वास्तविक अनुरोधों के लिए काम नहीं करेगा।

| |

|---|

| Consumer key | xvz1evFS4wEEPTGEFPHBog |

| Consumer secret | L8qq9PZyRg6ieKGEKhZolGC0vJWLw8iEJ88DRdyOg |

RFC 1738 एन्कोड किया गया consumer

key (नहीं बदलता) | xvz1evFS4wEEPTGEFPHBog |

RFC 1738 एन्कोड किया गया consumer

secret (नहीं बदलता) | L8qq9PZyRg6ieKGEKhZolGC0vJWLw8iEJ88DRdyOg |

| बेयरर टोकन क्रेडेंशियल्स | xvz1evFS4wEEPTGEFPHBog:L8qq9PZyRg6ieKGEKhZolGC0vJWLw8iEJ88DRdyOg |

| Base64 एन्कोड किए गए बेयरर टोकन क्रेडेंशियल्स | :: eHZ6MWV2RlM0d0VFUFRHRUZQSEJvZzpMOHFxOVBaeVJnNmllS0dFS2hab2xHQzB2SldMdzhpRUo4OERSZHlPZw== |

- अनुरोध एक HTTP POST अनुरोध होना चाहिए।

- अनुरोध में

Authorization हेडर शामिल होना चाहिए, जिसका मान Basic <base64 encoded value from step 1>. हो।

- अनुरोध में

Content-Type हेडर शामिल होना चाहिए, जिसका मान application/x-www-form-urlencoded;charset=UTF-8. हो।

- अनुरोध की body

grant_type=client_credentials होनी चाहिए।

उदाहरण अनुरोध (Authorization header को wrap किया गया है):

POST /oauth2/token HTTP/1.1

Host: api.x.com

User-Agent: My X App v1.0.23

Authorization: Basic eHZ6MWV2RlM0d0VFUFRHRUZQSEJvZzpMOHFxOVBaeVJn

NmllS0dFS2hab2xHQzB2SldMdzhpRUo4OERSZHlPZw==

Content-Type: application/x-www-form-urlencoded;charset=UTF-8

Content-Length: 29

Accept-Encoding: gzip

grant\_type=client\_credentials

HTTP/1.1 200 OK

Status: 200 OK

Content-Type: application/json; charset=utf-8

...

Content-Encoding: gzip

Content-Length: 140

{"token\_type":"bearer","access\_token":"AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA%2FAAAAAAAAAAAAAAAAAAAA%3DAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA"}

token_type कुंजी से संबद्ध मान bearer है। access_token कुंजी से संबद्ध मान ऐप-ओनली एक्सेस टोकन (बेयरर टोकन) है।

ध्यान दें कि किसी एप्लिकेशन के लिए एक समय में केवल एक ही ऐप-ओनली एक्सेस टोकन मान्य होता है। समान क्रेडेंशियल के साथ /oauth2/token पर एक और अनुरोध भेजने पर, उसे अमान्य किए जाने तक वही टोकन लौटाया जाएगा।

चरण 3: ऐप-ओनली एक्सेस टोकन (बेयरर टोकन) के साथ API अनुरोध प्रमाणित करें

ऐप-ओनली एक्सेस टोकन (बेयरर टोकन) का उपयोग उन API एंडपॉइंट पर अनुरोध भेजने के लिए किया जा सकता है जो एप्लिकेशन-ओनली ऑथ का समर्थन करते हैं। ऐप एक्सेस टोकन का उपयोग करने के लिए, एक सामान्य HTTPS अनुरोध बनाएँ और Authorization हेडर शामिल करें, जिसका मान Bearer <base64 bearer token value from step 2>. Signing is not required. हो।

उदाहरण अनुरोध (Authorization header को रैप किया गया है):

GET /1.1/statuses/user\_timeline.json?count=100&screen\_name=twitterapi HTTP/1.1

Host: api.x.com

User-Agent: My X App v1.0.23

Authorization: Bearer AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA%2FAAAAAAAAAAAA

AAAAAAAA%3DAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA

Accept-Encoding: gzip

POST /oauth2/invalidate_token HTTP/1.1

Authorization: Basic eHZ6MWV2RlM0d0VFUFRHRUZQSEJvZzpMOHFxOVBaeVJn

NmllS0dFS2hab2xHQzB2SldMdzhpRUo4OERSZHlPZw==

User-Agent: My X App v1.0.23

Host: api.x.com

Accept: */*

Content-Length: 119

Content-Type: application/x-www-form-urlencoded

access_token=AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA%2FAAAAAAAAAAAAAAAAAAAA%3DAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA

HTTP/1.1 200 OK

Content-Type: application/json; charset=utf-8

Content-Length: 127

...

{"access_token":"AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA%2FAAAAAAAAAAAAAAAAAAAA%3DAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA"}

- अमान्य अनुरोध के साथ ऐप-ओनली एक्सेस टोकन (बेयरर टोकन) प्राप्त करना (उदाहरण के लिए,

grant_type=client_credentials शामिल न करना)।

- गलत या एक्सपायर हो चुके ऐप क्रेडेंशियल्स के साथ ऐप-ओनली एक्सेस टोकन (बेयरर टोकन) प्राप्त करना या रद्द करना।

- गलत या रद्द किए गए ऐप-ओनली एक्सेस टोकन (बेयरर टोकन) को अमान्य करना।

- कम समय में बहुत अधिक बार ऐप-ओनली एक्सेस टोकन (बेयरर टोकन) प्राप्त करना।

इनका परिणाम होगा:

HTTP/1.1 403 Forbidden

Content-Length: 105

Content-Type: application/json; charset=utf-8

...

{"errors":\[{"code":99,"label":"authenticity\_token\_error","message":"Unable to verify your credentials"}\]}

API अनुरोध में अमान्य ऐप-ओनली एक्सेस टोकन (बेयरर टोकन) है

HTTP/1.1 401 Unauthorized

Content-Type: application/json; charset=utf-8

Content-Length: 61

...

{"errors":\[{"message":"Invalid or expired token","code":89}\]}

उस एंडपॉइंट पर उपयोग किया गया ऐप-ओनली एक्सेस टोकन (बेयरर टोकन), जो एप्लिकेशन-ओनली ऑथ का समर्थन नहीं करता

statuses/home_timeline), ऐप-ओनली एक्सेस टोकन (बेयरर टोकन) का उपयोग करने से यह परिणाम मिलेगा:

HTTP/1.1 403 Forbidden

Content-Type: application/json; charset=utf-8

Content-Length: 91

...

{"errors":\[{"message":"Your credentials do not allow access to this resource","code":220}\]}