Abrufen von Access Tokens mit dem 3-legged OAuth-Flow

- Das GET oauth/authorize endpoint wird anstelle von GET oauth/authenticate verwendet.

- Der Nutzer wird immer aufgefordert, den Zugriff auf Ihre Anwendung zu autorisieren, selbst wenn der Zugriff zuvor bereits gewährt wurde.

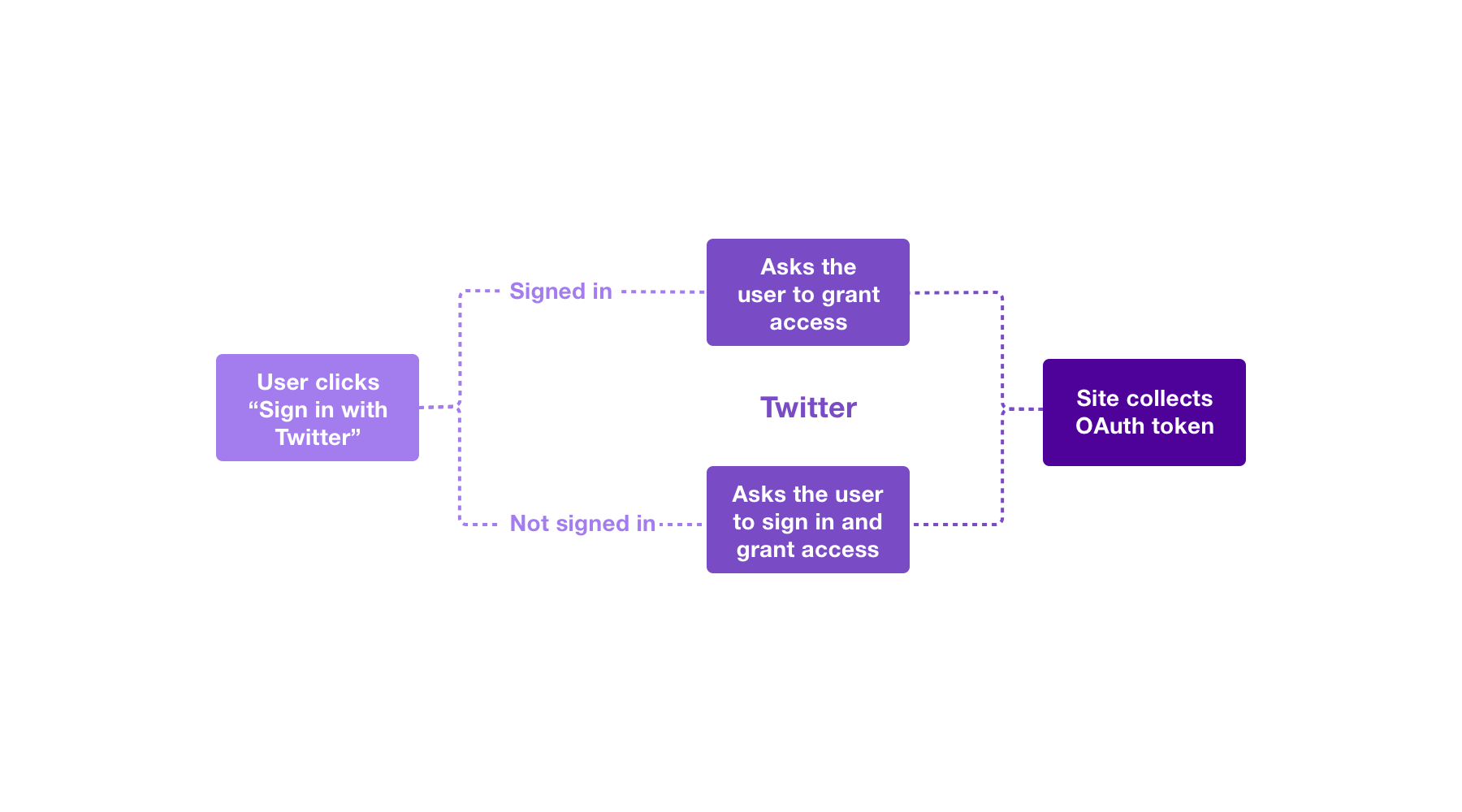

Überblick über den Prozess

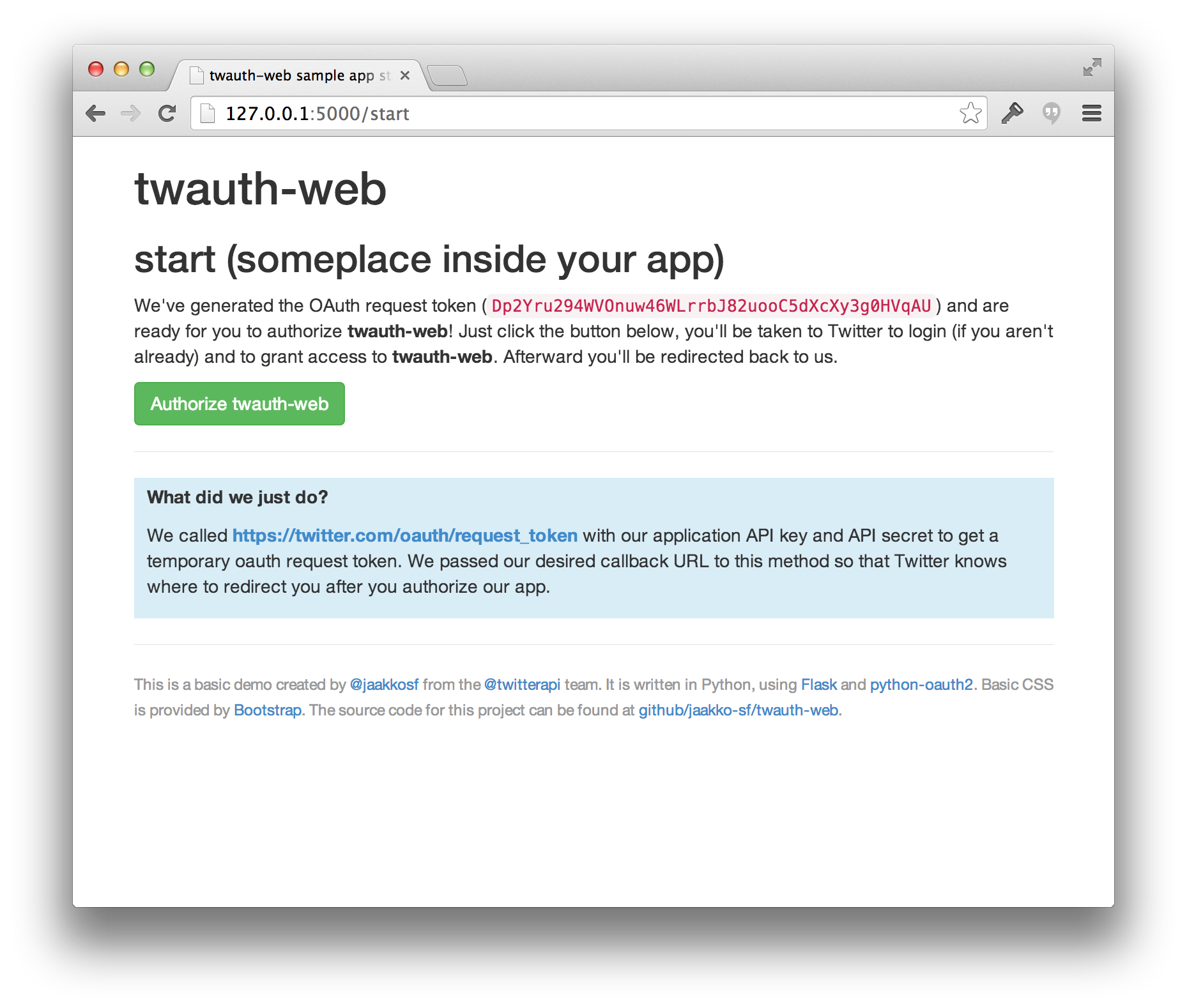

- Eine Anforderung erstellen, damit eine Consumer‑Anwendung ein Request Token erhält.

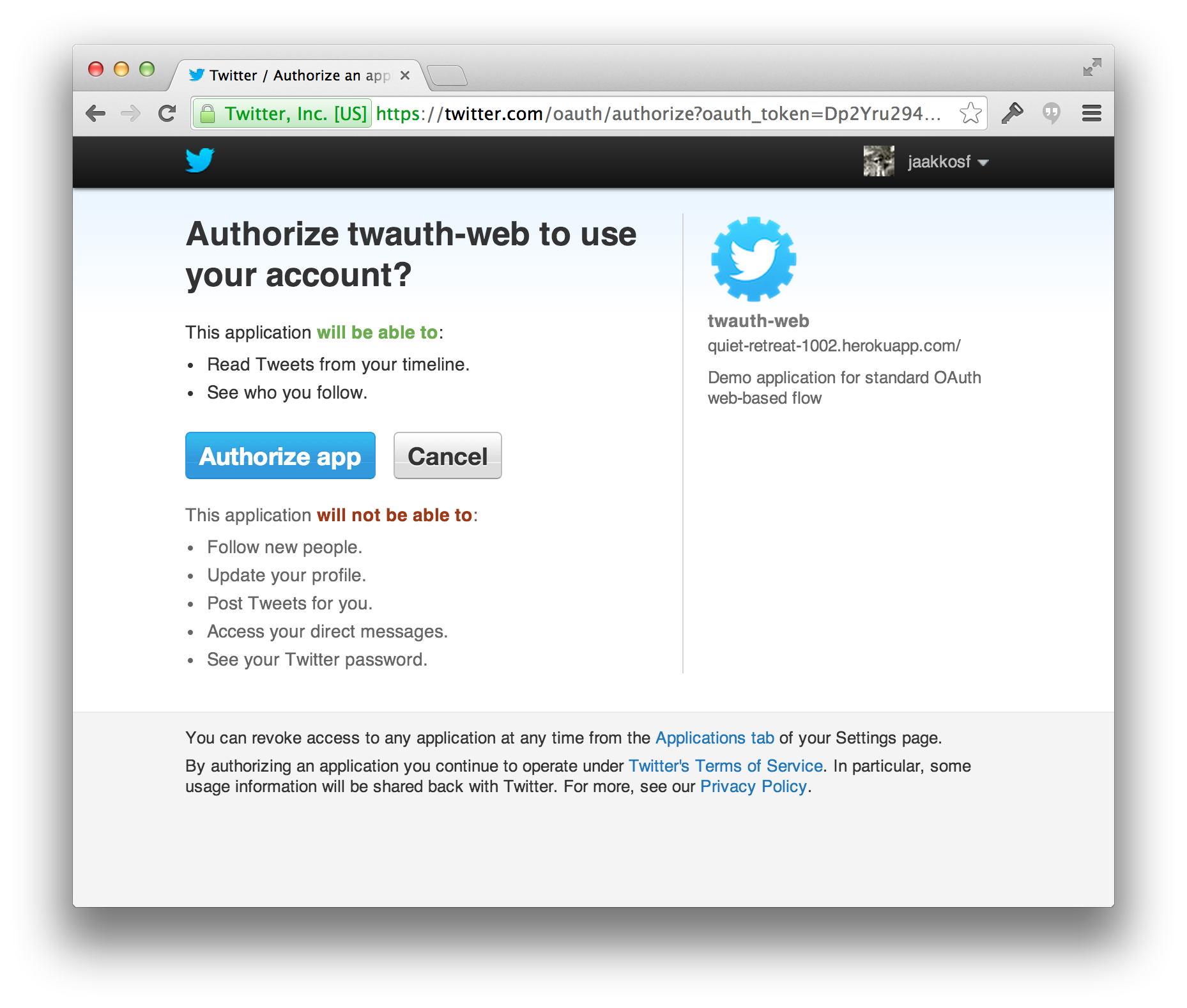

- Den Benutzer authentifizieren lassen und der Consumer‑Anwendung ein Request Token senden.

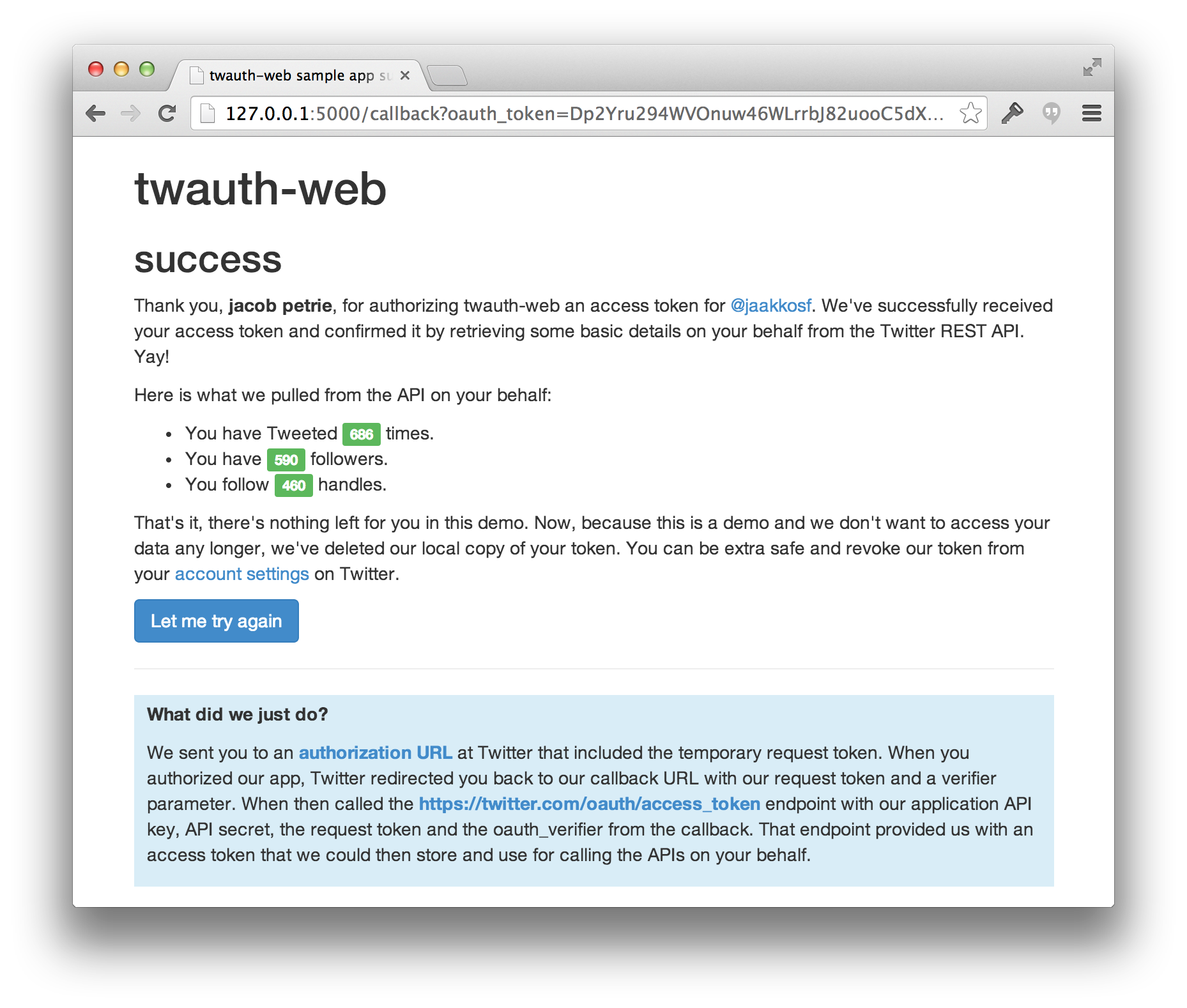

- Das Request Token in ein verwendbares Benutzer‑access token umwandeln.

- App Key === API Key === Consumer API Key === Consumer Key === Customer Key ===

oauth_consumer_key - App Key Secret === API Secret Key === Consumer Secret === Consumer Key === Customer Key ===

oauth_consumer_secret - Callback‑URL ===

oauth_callback

- Request Token ===

oauth_token - Request Token Secret ===

oauth_token_secret - oauth_verifier

- Access token === Token === resultierendes

oauth_token - Access token secret === Token Secret === resultierendes

oauth_token_secret

Schritt-für-Schritt-Anleitung

oauth_callback="https%3A%2F%2FyourCallbackUrl.com"

oauth_consumer_key="cChZNFj6T5R0TigYB9yd1w"

Ihre App sollte den HTTP-Status der Antwort prüfen. Jeder Wert ungleich 200 weist auf einen Fehler hin. Der Antworttext enthält die Parameter oauth_token, oauth_token_secret und oauth_callback_confirmed. Ihre App sollte prüfen, dass oauth_callback_confirmed true ist, und die beiden anderen Werte für die nächsten Schritte speichern.

Antwort enthält

oauth_token=NPcudxy0yU5T3tBzho7iCotZ3cnetKwcTIRlX0iwRl0

oauth_token_secret=veNRnAWe6inFuo8o2u8SLLZLjolYDmDP7SzL0YfYI

oauth_callback_confirmed=true

Schritt 2: GET oauth/authorize

Lassen Sie den Nutzer sich authentifizieren und der Consumer-Anwendung ein Request-Token übermitteln.

Beispiel-URL zur Weiterleitung des Nutzers:

https://api.x.com/oauth/authorize?oauth_token=NPcudxy0yU5T3tBzho7iCotZ3cnetKwcTIRlX0iwRl0

Nach erfolgreicher Authentifizierung erhält Ihre callback_url eine Anfrage mit den Parametern oauth_token und oauth_verifier. Ihre Anwendung sollte prüfen, ob das Token mit dem in Schritt 1 erhaltenen Request-Token übereinstimmt.

Anfrage aus dem Redirect des Clients:

https://yourCallbackUrl.com?oauth_token=NPcudxy0yU5T3tBzho7iCotZ3cnetKwcTIRlX0iwRl0&oauth_verifier=uw7NjWHT6OJ1MpJOXsHfNxoAhPKpgI8BlYDhxEjIBY

Schritt 3: POST oauth/access_token

Wandeln Sie das Request-Token in ein nutzbares access token um.

Damit aus dem Request-Token ein nutzbares access token wird, muss Ihre Anwendung eine Anfrage an das POST oauth/access_token-Endpoint senden, die den in Schritt 2 erhaltenen Wert oauth_verifier enthält. Das Request-Token wird außerdem im oauth_token-Teil des Headers übermittelt; dies wurde jedoch durch den Signaturprozess hinzugefügt.

Anfrage enthält:

POST /oauth/access_token

oauth_consumer_key=cChZNFj6T5R0TigYB9yd1w

oauth_token=NPcudxy0yU5T3tBzho7iCotZ3cnetKwcTIRlX0iwRl0

oauth_verifier=uw7NjWHT6OJ1MpJOXsHfNxoAhPKpgI8BlYDhxEjIBY

Eine erfolgreiche Antwort enthält die Parameter oauth_token, oauth_token_secret. Token und Token-Secret sollten gespeichert und für zukünftige authentifizierte Anfragen an die X API verwendet werden. Um die Identität des Nutzers zu bestimmen, verwenden Sie GET account/verify_credentials.

Antwort enthält:

oauth_token=7588892-kagSNqWge8gB1WwE3plnFsJHAZVfxWD7Vb57p0b4

oauth_token_secret=PbKfYqSryyeKDWz4ebtY3o5ogNLG11WJuZBc9fQrQo

Verwendung dieser Anmeldedaten für OAuth 1.0a (Application-User) erforderliche Anfragen

Jetzt haben Sie die Nutzer-Access Tokens erhalten; Sie können sie verwenden, um auf bestimmte APIs zuzugreifen, z. B. POST statuses/update, um Tweets im Namen der Nutzer zu erstellen.

Request includes:

POST statuses/update.json

oauth_consumer_key=cChZNFj6T5R0TigYB9yd1w

oauth_token=7588892-kagSNqWge8gB1WwE3plnFsJHAZVfxWD7Vb57p0b4

Beispielanwendungsfall